Fraudes, estafas y robos de información por email

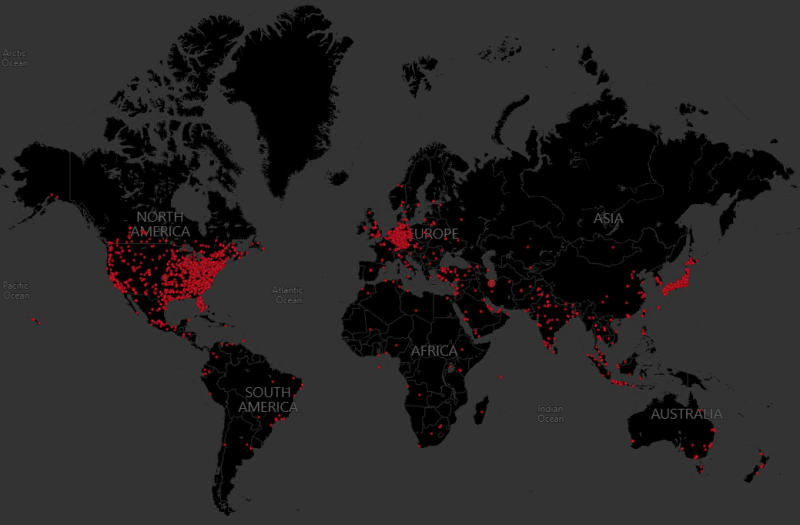

Durante el pasado mes de junio publicamos el resumen de amenazas detectadas por la telemetría de ESET durante los primeros meses del año. Ahí pudimos comprobar como España se encontraba en el tercer puesto de países que más amenazas recibía por email, solo por detrás de Japón e Italia, algo que no nos sorprende si revisamos las amenazas que hemos ido analizando durante los últimos meses.

Entre las amenazas más propagadas usando el correo electrónico encontramos todo tipo de estafas y fraudes, empezando por un clásico como es el email que avisa de un paquete pendiente de entrega. Los delincuentes llevan años usando este gancho para suplantar empresas de logística y obtener los datos de las tarjetas de crédito de sus víctimas, y no parece que vayan a desistir en su empeño a corto plazo.

También desde principios de año hemos visto como se ha ido propagando una variante de estafa que suplanta la identidad de cuerpos y fuerzas de seguridad como la Guardia Civil, Europol o, más recientemente, la Policía Nacional. En estos correos se nos acusa de graves delitos, pero tras contactar con los delincuentes a la víctima se le propone pagar una cantidad de dinero para retirar los falsos cargos. Aunque dudamos de que este tipo de campañas obtengan un éxito significativo, la facilidad con la que se realizan justifican que sigan produciéndose, aunque solo caigan en la trampa un puñado de usuarios.

Tampoco debemos olvidar que el correo electrónico sigue siendo uno de los principales vectores de ataque a la hora de propagar aquellas amenazas destinadas al robo de información. De esta forma, durante junio volvimos a ver múltiples campañas con supuestas facturas que ocultaban códigos maliciosos dirigidos al robo de credenciales almacenadas en aplicaciones de uso cotidiano en empresas.

Además de estos correos con asuntos clásicos como el pago de facturas, presentación de presupuestos y similares, hemos podido comprobar como los delincuentes están probando nuevos asuntos que resulten llamativos y, por ende, despierten la curiosidad del receptor del email. Así pues, durante las últimas semanas hemos analizado correos maliciosos que simulaban ser cartas de renuncia de algún empleado e incluso suplantaciones de organismos públicos catalanes con una redacción del mensaje en perfecto catalán.

Troyanos bancarios en Windows y Android

Otra de las amenazas que vienen cebándose con los usuarios españoles son los troyanos bancarios en sus múltiples variantes, aunque hay familias de malware que se han cebado especialmente con nuestro país. Uno de estas familias de troyanos bancarios es Mekotio, que lleva bastantes meses lanzando campañas y, aunque en lo que llevamos de 2022 parecía haberse calmado, durante junio hemos visto como aumentaba su intensidad con nuevas campañas que utilizaban plantillas conocidas, como la de la factura electrónica.

La posibilidad de comprar kits ya preparados para preparar campañas dirigidas a los usuarios de ciertos países facilita mucho las cosas a los aprendices de ciberdelincuentes. Buen ejemplo de ello fue uno de los troyanos bancarios para Android que analizamos en nuestro laboratorio el pasado mes de junio. Durante el análisis pudimos comprobar que los delincuentes contaban con varias plantillas preparadas y que iban desde la suplantación de empresas de comida a domicilio hasta páginas webs pornográficas, pasando por suplantaciones de la web de la Agencia Tributaria.

La buena noticia vino de parte de Europol, la cual informó del desmantelamiento de la infraestructura del troyano bancario Flubot, responsable de algunas de las mayores campañas de los últimos años de propagación de este tipo de amenazas entre usuarios de Android españoles y de otros países.

Otras amenazas

Además de todo lo comentado anteriormente, también observamos varios fraudes que utilizaban el nombre de famosos y personalidades para tratar de pasar por legítimos. Uno de ellos era la clásica estafa camuflada como inversión en criptomonedas y que utilizaba la imagen de Amancio Ortega para dar cierta sensación de confianza.

También hemos visto como varias cuentas falsas de Twitter, con el nombre Feedback Center, están enviando mensajes a usuarios de cuentas verificadas con el objetivo de robar sus credenciales de acceso y tomar control de las cuentas. Haciéndose pasar por una cuenta de soporte oficial, los estafadores envían mensajes que hacen referencia a una supuesta suplantación de identidad de la cuenta y, para evitar la suspensión de la misma y que se borre la marca de verificación, el usuario debe completar un formulario.

A finales de mayo se descubría una nueva vulnerabilidad en Windows, vulnerabilidad que durante junio ya ha sido explotada de forma activa mediante documentos de MS Office. Este agujero de seguridad permite a los atacantes usar documentos de Office sin necesidad de colocar código malicioso en las macro de un documento para ejecutar malware en el equipo de una víctima.